Sito Infetto? Guida Tecnica alla Rimozione Malware WordPress (2025)

Malware WordPress Il Tuo Sito è un Bersaglio (Non è Sfortuna)

Se stai leggendo questo articolo perché hai visto una schermata rossa di Google o il tuo sito reindirizza a pagine di spam, sarò brutale: sei in emergenza.

Ogni minuto che il tuo sito WordPress rimane infetto, perdi tre cose: posizionamento SEO (che potresti non recuperare per mesi), reputazione con i clienti e dati sensibili.

Il malware WordPress non è “sfortuna”. È quasi sempre il risultato di plugin non aggiornati, temi “nulled” (piratati) o hosting di bassa qualità. In questa guida tecnica, ti spiego come noi di Elle WebAgency identifichiamo e neutralizziamo le minacce.

Indice Malware WordPress

Malware WordPress Come Entrano gli Hacker? Le 3 Porte che Hai Lasciato Aperte

Molti clienti ci chiedono: “Perché proprio io? Il mio sito è piccolo.” La verità è che gli attacchi sono automatizzati da bot che scansionano il web 24/7. Non cercano te, cercano vulnerabilità. Ecco le tre cause principali di un’infezione WordPress:

- Temi e Plugin “Nulled” (Piratati): Scaricare gratuitamente un plugin premium da siti warez è la via più veloce per distruggere il tuo business. Questi file contengono quasi sempre codice malevolo pre-inserito (backdoor) che si attiva settimane dopo l’installazione. Regola d’oro: Se un software costa denaro, o lo compri o cerchi un’alternativa free ufficiale.

- Password Deboli e Riutilizzate: Se la tua password è

NomeAzienda2024o se usi la stessa password della tua email, un attacco “Brute Force” può indovinarla in pochi minuti. Senza un’autenticazione a due fattori (2FA), la porta d’ingresso è spalancata. - Plugin Abbandonati: Avere 40 plugin installati, di cui 10 non aggiornati da due anni, è come avere un sistema d’allarme senza batterie. Le vulnerabilità vecchie sono note agli hacker e sono le prime a essere sfruttate.

Fase 1: Diagnosi. Come capire se sei stato colpito

Il malware moderno è subdolo. Spesso il sito sembra funzionare, ma nel backend sta minando criptovalute o inviando spam. Ecco i sintomi tecnici inequivocabili:

- Reindirizzamenti (Redirects): Clicchi su un link e finisci su siti di scommesse o prodotti illegali.

- Utenti Admin Fantasma: Controlla la lista utenti. Vedi un amministratore che non hai creato tu (spesso con nomi generici come “admin123” o stringhe casuali)? È una backdoor.

- File Core Modificati: File come

wp-config.php,.htaccessoindex.phphanno date di modifica recenti che non corrispondono ai tuoi aggiornamenti. - Utilizzo Risorse Server: La CPU del tuo hosting è al 100% senza motivo apparente.

Fase 2: Procedura di Bonifica (Protocollo di Emergenza)

Se confermi l’infezione, non tentare soluzioni a caso. Segui questo protocollo rigoroso.

1. Backup (Sì, anche se infetto)

Sembra controintuitivo, ma prima di toccare qualsiasi file, fai un backup completo (File + Database). Se durante la pulizia “rompi” il sito, devi poter tornare allo stato precedente (anche se infetto) per riprovare.

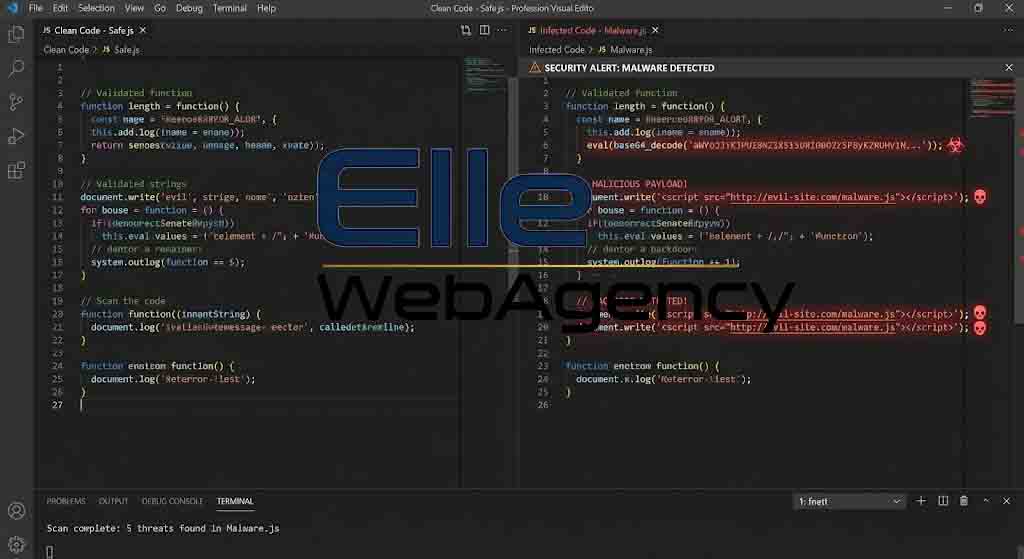

2. Malware WordPress Scansione Deep-Level

Non basta guardare i file. Devi scansionare il codice. Strumenti professionali come Wordfence o script server-side possono confrontare i tuoi file core con quelli originali del repository di WordPress.

- Azione: Cerca stringhe di codice offuscato (spesso usano funzioni come

base64_decode,eval,gzinflate).

3. Sostituzione dei File Core

Non cercare di “pulire” i file di sistema di WordPress manualmente. È tempo perso. Cancella tutto. Scarica una versione pulita di WordPress da wordpress.org e sovrascrivi le cartelle wp-admin e wp-includes. NON sovrascrivere la cartella wp-content (lì ci sono i tuoi dati) o il file wp-config.php (lì c’è la connessione al database). Carica Plugin e temi puliti, scaricati dalla casa madre. Infine carica la cartella Upload assicurandoti che non ci siano file corrotti ma solo immagini e media. Ricordati poi di modificare il file config con i dati che collegano al database.

Fase 2-Bis: Pulizia del Database (Il Nascondiglio Invisibile)

Pulire i file non basta. Il malware intelligente si inietta direttamente nel database (SQL Injection) per rigenerarsi anche dopo che hai cancellato i file infetti.

Spesso il codice malevolo si nasconde nelle tabelle wp_options, wp_posts o wp_users. Ecco come procedere tecnicamente:

- Cerca Admin Nascosti: Accedi al database tramite phpMyAdmin (dal pannello del tuo Hosting). Controlla la tabella

wp_users. Se trovi utenti che non riconosci, cancellali direttamente da lì. - Spam Injection nei Post: A volte gli hacker inseriscono migliaia di link invisibili (spam farmaceutico o scommesse) all’interno dei tuoi vecchi articoli. Usare un plugin come “Better Search Replace” può aiutarti a cercare stringhe sospette (es.

<script>,eval, o domini strani) e rimuoverle in massa. - Attenzione: Toccare il database è rischioso. Se cancelli la riga sbagliata, il sito muore (“White Screen of Death”). Se non ti senti sicuro, fermati qui e contatta un professionista.

Fase 3: Post-Rimozione e Blindatura (Hardening)

Rimuovere il virus senza chiudere la porta significa essere infettati di nuovo domani.

Aggiornamento Totale

Aggiorna WordPress, il tema e tutti i plugin. Se un plugin non viene aggiornato dallo sviluppatore da più di 1 anno, cancellalo. È un rischio.

Cambio Credenziali

Cambia immediatamente:

- Password di tutti gli amministratori WP.

- Password del Database.

- Password FTP/SFTP.

- Chiavi segrete (Salts) nel file

wp-config.php.

Firewall (WAF)

Installa un Web Application Firewall. Noi consigliamo configurazioni avanzate che bloccano il traffico malevolo prima che tocchi il server.

Uscire dalla Blacklist: La “Schermata Rossa” di Google

Se i visitatori vedono un avviso rosso con scritto “Sito ingannevole in vista” o “Il sito contiene malware”, significa che Google ti ha messo in Blacklist. Anche dopo aver pulito il sito, l’avviso non scompare da solo. Devi dire a Google che hai risolto.

Procedura di Revisione in Search Console:

- Accedi a Google Search Console.

- Vai nella sezione Sicurezza e Azioni Manuali > Problemi di Sicurezza.

- Qui vedrai l’elenco delle pagine infette rilevate.

- Dopo la bonifica, clicca su “Richiedi Esame” (Request Review).

- Nel campo di testo, descrivi tecnicamente cosa hai fatto (es. “Abbiamo rimosso le backdoor nella cartella plugin, aggiornato il CMS e cambiato le password”). La revisione può richiedere da 24 a 72 ore. Solo allora il traffico tornerà normale.

Domande Frequenti sulla Rimozione Malware WordPress

Quanto costa rimuovere un malware da WordPress?

Il costo varia dalla gravità dell’attacco. Un intervento professionale parte solitamente da qualche centinaio di euro. Diffida da chi offre pulizie a prezzi stracciati: spesso usano bot automatici che non chiudono le falle di sicurezza, e il problema si ripresenta dopo una settimana.

Posso pulire il sito da solo gratis?

Se hai competenze tecniche di PHP e gestione server, sì. Ma il rischio di non trovare tutte le backdoor è alto. Se il sito genera fatturato, il “fai da te” è un rischio economico maggiore del costo di un esperto.

Come faccio a sapere se è un falso positivo?

A volte i plugin di sicurezza segnalano file legittimi come virus. Un tecnico esperto sa distinguere un “falso positivo” analizzando il codice. Se cancelli un file di sistema legittimo, il sito andrà offline.

Malware WordPress La Sicurezza è Manutenzione

La sicurezza al 100% non esiste, ma la negligenza sì. Un sito WordPress richiede manutenzione mensile professionale. Se non hai tempo di gestire aggiornamenti, firewall e scansioni, stai scommettendo il tuo fatturato.

Se hai bisogno di una bonifica immediata o di un piano di manutenzione che ti faccia dormire sonni tranquilli, contatta il team tecnico di Elle WebAgency.

Entra in Envato! Ecco le Promozioni

Scopri i nostri Servizi